Banyak pihak yang cukup kritis mempertanyakan: Apa hubungan rekayasa sosial (social engineering-soceng) yang menyaru sebagai kurir J&T dan menjebak korbannya menjalankan aplikasi APK (Android Package Kit) dengan pencurian dana m-Banking?

Bagaimana mungkin hal ini bisa mengakibatkan pengambilalihan akun dan pencurian dana m-Banking? Padahal untuk mengakses akun m-Banking harus mengetahui User ID, Password dan PIN transaksi. Kok hanya dengan mencuri kode OTP yang didapatkan dari SMS bisa menguras akun m-Banking tersebut?

Pertanyaan tersebut cukup beralasan karena memang tidak cukup hanya bermodalkan OTP curian untuk mengakses dan membobol akun m-Banking.

SCROLL TO CONTINUE WITH CONTENT

Lalu bagaimana caranya?

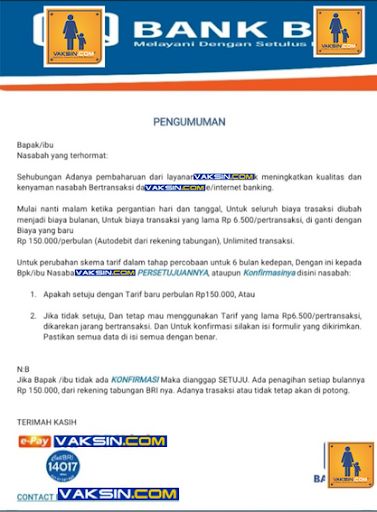

Jawabannya adalah aktivitas soceng 6 bulan sebelum soceng APK kurir online merebak, tidak lain dan tidak bukan adalah phishing kenaikan biaya administrasi transfer bank yang marak disebarkan melalui WhatsApp yang pada awalnya menyasar salah satu bank pemerintah pada pertengahan tahun 2022 dan kemudian juga menyasar bank swasta pada akhir tahun 2022.

Social engineering tarif transfer bank Foto: Dok. Vaksincom Social engineering tarif transfer bank Foto: Dok. Vaksincom |

Social engineering kenaikan tarif transfer bank Foto: Dok. Vaksincom Social engineering kenaikan tarif transfer bank Foto: Dok. Vaksincom |

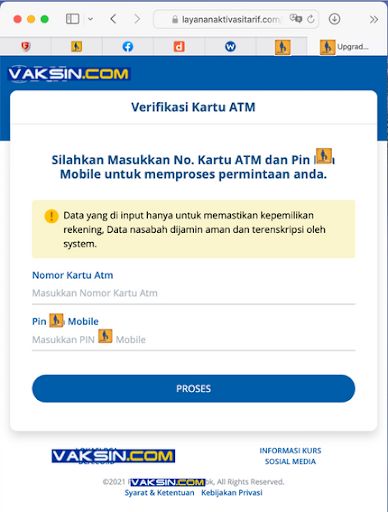

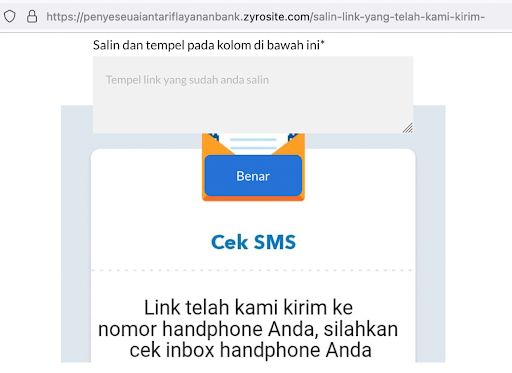

Aktivitas phishing pada salah satu bank pemerintah yang dilakukan sejak pertengahan tahun 2022 disinyalir berhasil mendapatkan cukup banyak kredensial m-Banking bank tersebut, namun tidak dilengkapi dengan SMS OTP karena sosialisasi pengamanan OTP cukup gencar dan masyarakat tidak mudah tertipu memberikan OTP tersebut kepada penipu. Usaha mendapatkan OTP ini sebenarnya juga dilakukan pada usaha phishing tersebut.

Usaha Phishing yang kurang berhasil Foto: Dok. Vaksincom Usaha Phishing yang kurang berhasil Foto: Dok. Vaksincom |

Namun OTP yang didapatkan tidak cukup banyak dan penipu hanya mendapatkan kredensial m-Banking yang tidak bisa digunakan untuk membobol akun m-Banking tersebut karena tidak mendapatkan kode OTP yang dibutuhkan untuk mengambil alih akun.

Ketika mengetahui adanya aplikasi SMS to Telegram yang dibagikan secara open source di Github, akhirnya penipu mendapatkan cara dan rekayasa sosial yang tidak terduga, canggih dan efektif untuk mendapatkan SMS OTP dari korbannya tanpa disadari.

Jadi sekalipun korbannya sudah menjaga SMS OTP-nya dengan sebaik-baiknya dan tidak pernah memberikan SMS OTP tersebut kepada siapapun, namun OTP tersebut tetap akan bisa didapatkan oleh penipu asalkan ia berhasil mengarahkan korbannya menjalankan aplikasi APK yang dikirimkannya.

SMS yang berisi OTP tersebut akan dicuri oleh program SMS to Telegram yang menyaru sebagai program pelacakan paket kurir online. Dan cerdiknya, aplikasi tersebut direkayasa sedemikian rupa sebagai aplikasi pelacakan pengiriman paket kurir J&T Express. Akibatnya sudah jelas, akun m-Banking akan berhasil diambil alih dan dana dikuras habis oleh penipu.

Jika ditanyakan sebenarnya ini kesalahan siapa, kemungkinan besar telunjuk akan diarahkan kepada pemilik rekening m-Banking ini karena mereka yang tertipu memberikan kredensial User ID, Password dan PIN transaksi dan kemudian OTP untuk otorisasi transaksi atau pemindahan akun.

Namun, secara realistis perlu juga disadari bahwa dalam penggunaan produk yang memanfaatkan teknologi digital sifatnya cukup rumit dan tidak mudah dimengerti banyak orang. Sehingga seharusnya produk yang berbasiskan teknologi seperti m-Banking ini bisa dirancang sedemikian rupa sehingga bisa mengamankan nasabahnya dengan maksimal tanpa kerumitan yang tidak perlu tetapi tetap mengutamakan keamanan diatas segalanya.

Jika terjadi kebocoran kredensial User ID, password, PIN dan OTP m-Banking, sebenarnya masih ada satu lagi langkah pengamanan yang dapat dilakukan oleh bank penyedia layanan m-Banking dan pengamanan tambahan ini akan sangat efektif melindungi nasabahnya dari pengambilalihan akun. Langkah pengamanan tambahan yang dapat dilakukan adalah mengaitkan User ID, password dan PIN hanya pada 1 perangkat ponsel dan nomor ponsel yang telah didaftarkan sebelumnya.

Sehingga jika terjadi pergantian Ponsel atau nomor telepon, maka User ID tersebut harus didaftarkan ulang melalui proses verifikasi ulang guna mencegah pengambilalihan akun. Verifikasi tersebut bisa disesuaikan dengan kondisi dan kemampuan bank apakah cukup melalui mesin ATM menggunakan kartu ATM atau tatap muka langsung dengan Customer Service bank untuk melakukan verifikasi fisik.

Jadi jika terjadi kebocoran semua kredensial dan OTP seperti di atas, akun m-Banking tetap akan aman karena penipu tidak akan bisa mengambil alih akun m-Banking tersebut karena terhambat proses verifikasi ulang.

Penulis mengharapkan bank penyedia m-Banking mempertimbangkan dengan baik hal ini dan Otoritas Jasa Keuangan (OJK) sebagai regulator bisa menjadi pengayom yang baik guna melindungi masyarakat dan menjaga agar produk teknologi tidak dipandang sebagai produk yang rumit, tidak aman dan sulit dimengerti oleh masyarakat.

Bukankah pemerintah ingin meningkatkan peranan sektor digital sebagai penunjang ekonomi negara. Bagaimana peranan ini ditingkatkan jika masyarakat jadi korban atas digitalisasi ini dan menganggap bahwa digitalisasi adalah hal yang rumit, tidak aman dan menakutkan.

(asj/asj)