Bagaimana mengamankan rumah anda? Apakah anda akan memilih rumah di pinggir jalan besar tanpa pagar atau memilih rumah di dalam kompleks dan kluster yang dijaga oleh petugas keamanan yang memantau tamu yang keluar masuk kluster.

Dari sisi keamanan, tentunya kita akan memilih rumah di dalam kluster karena selain berada di dalam kompleks yang tenang, untuk masuk ke kluster juga harus melewati proses pengamanan kluster seperti menyerahkan kartu identitas dan pengawasan CCTV atas tamu yang masuk.

Jika terpaksa harus tinggal di tengah kota yang tidak berkluster, banyak pemilik rumah yang menambahkan pos pengamanan khusus untuk menjaga rumahnya.

SCROLL TO CONTINUE WITH CONTENT

Demikian pula pengamanan data yang harus dilakukan oleh instutisi pemerintah yang sudah pasti memiliki banyak data penting yang harus dilindungi, karena menggunakan sarana internet yang ibaratnya adalah jalan besar yang bebas diakses oleh semua orang maka pengamanan atas akses data tersebut wajib dilakukan seperti menggunakan enkripsi, https, VPN dan DMZ atau de militerized zone.

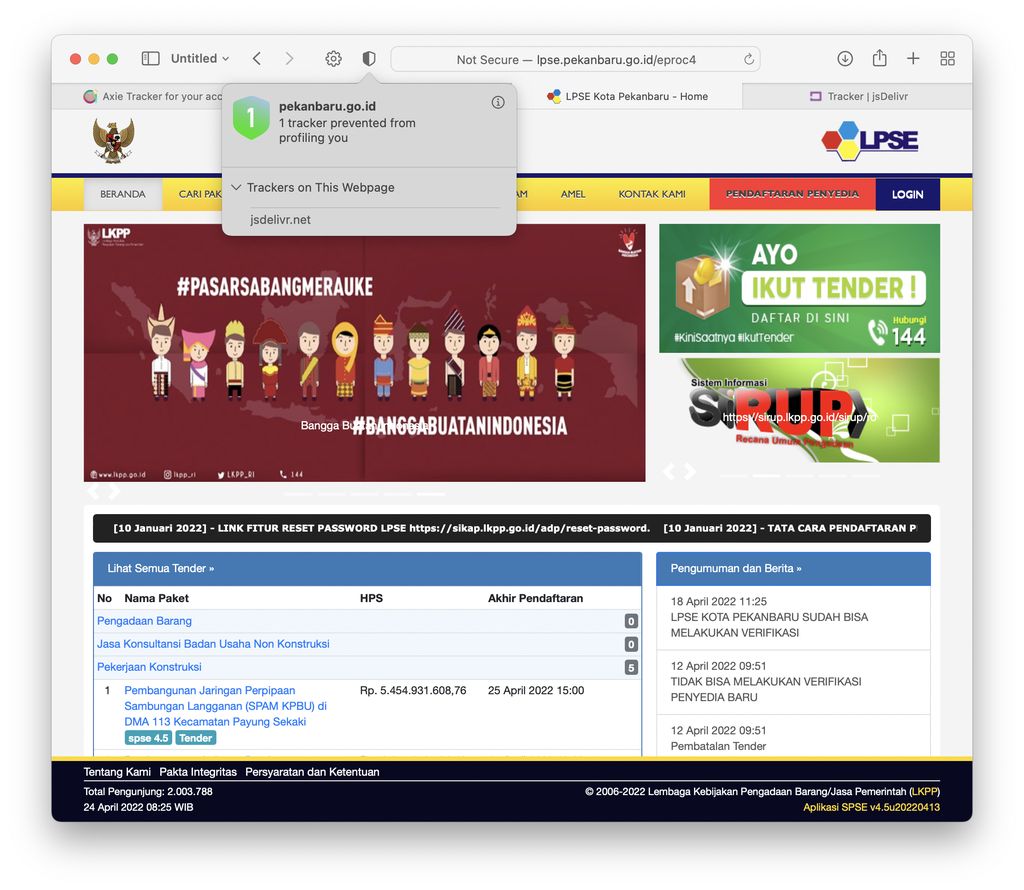

Dari laporan yang diberikan oleh Dark Tracer, banyak institusi pemerintah yang tidak menerapkan https dengan baik pada situsnya, padahal https sudah menjadi standar minimum dalam pengamanan situs karena tanpa perlindungan https, semua informasi yang lalu lalang antara perangkat komputer dengan server yang melayani transaksi akan terlihat secara telanjang (tanpa enkripsi) dan jika mengandung informasi yang penting seperti kredensial atau data penting lainnya, maka informasi ini akan sangat mudah diambil dan digunakan untuk aksi kejahatan.

Situs institusi pemerintah yang tidak mengamankan data pengaksesnya dengan baik. Foto: Dok. Vaksincom Situs institusi pemerintah yang tidak mengamankan data pengaksesnya dengan baik. Foto: Dok. Vaksincom |

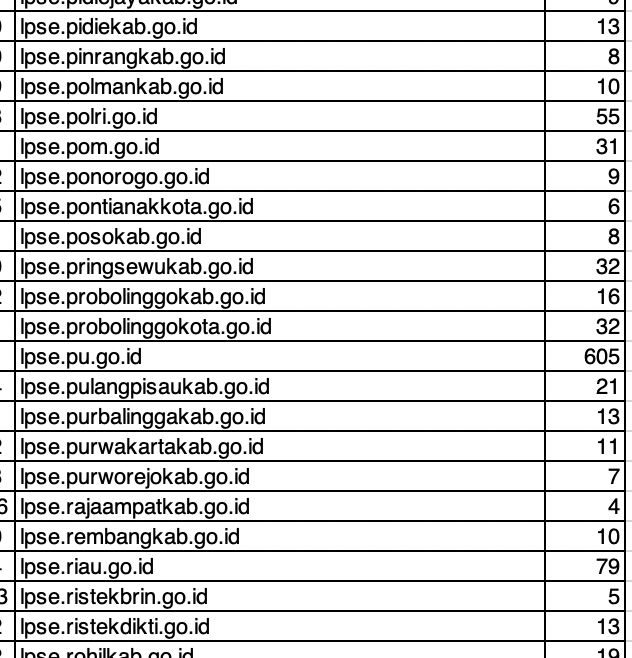

Dari fakta tersebut di atas, dapat disimpulkan bahwa kebocoran data tidak hanya disebabkan oleh malware, namun kecerobohan pengelola situs tidak melindungi pengakses situsnya dengan https juga berkontribusi sangat besar pada kebocoran data kredenisal pengakses situs yang bersangkutan. Menurut pengamatan Vaksincom dari daftar yang diberikan oleh Dark Tracer, LPSE merupakan salah satu institusi yang kurang menerapkan pengamanan data kredensial dengan baik. Setidaknya 470 subdomain LPSE lintas institusimengalami kebocoran kredensial dengan jumlah kredensial yang bocor sebanyak 11.507 kredensial.

Subdomain LPSE yang mengalami kebocoran data Foto: Dok. Vaksincom Subdomain LPSE yang mengalami kebocoran data Foto: Dok. Vaksincom |

Perlu disadari bahwa kelemahan pada pengamanan subdomain dapat dieksploitasi sebagai pintu samping / cross site untuk menyerang domain utama yang telah diamankan dengan baik.

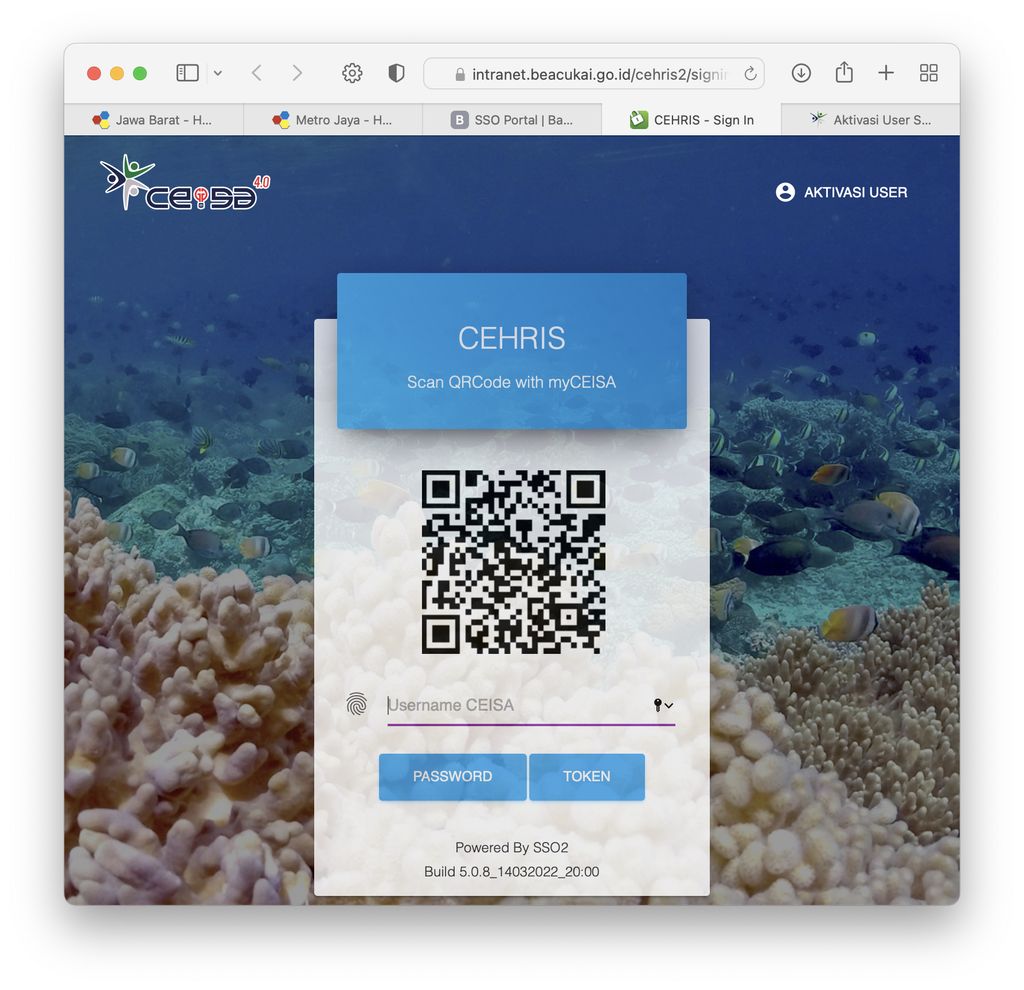

Selain pengamanan https, hal esensial yang harus diperhatikan adalah pengamanan intranet. Intranet adalah jaringan internal institusi dimana informasi sensitif institusi berlalu lalang di intranet dan seharusnya akses ke intranet dijaga dengan ekstra hati-hati. Karena itulah biasanya akses ke intranet institusi dilindungi dengan sangat baik dan dibentengi dengan berbagai macam perlindungan seperti firewall dan VPN dan akses ke intranet institusi tidak disarankan untuk bisa dilakukan langsung dari internet, meskipun sudah diproteksi dengan https atau TFA sekalipun.

Jika anda akses intranet dapat dilakukan langsung dari internet tanpa pengamanan firewall atau VPN ibaratnya anda memilih rumah di pinggir jalan besar yang hanya dilindungi gembok koper 3 digit lalu meletakkan brankas penyimpanan barang berharga di halaman rumah. Adapun beberapa institusi pemerintah yang mengalami kebocoran data kredensial intranet adalah sebagai berikut.

Intranet institusi pemerintah yang mengalami kebocoran kredensial Foto: Dok. Vaksincom Intranet institusi pemerintah yang mengalami kebocoran kredensial Foto: Dok. Vaksincom |

Untuk mencegah pencurian kredensial, disarankan akses intranet melalui VPN Foto: Dok. Vaksincom Untuk mencegah pencurian kredensial, disarankan akses intranet melalui VPN Foto: Dok. Vaksincom |

Kalaupun terpaksa memberikan akses langsung ke intranet melalui internet dan tidak bisa menggunakan VPN, pengamanan minimal yang disarankan adalah menggunakan proxy atau relay server sehingga akses ke intranet dapat dibatasi.

Lalu bagaimana sebenarnya kebocoran data ini terjadi dan bagaimana mencegahnya ?

Secara teknis, jika kebocoran terjadi dari sisi user, ada 3 metode yang biasa digunakan oleh kriminal:

- Trojan / keylogger adalah malware yang akan merekam semua ketukan keyboard dari perangkat yang diinfeksinya dan mengirimkan ke pembuat trojan.

- Phishing, dimana korban akan diarahkan ke situs palsu guna memasukkan kredensialnya untuk dicuri. Korban phishing ini umumnya tidak sadar ketika masuk ke situs phishing karena ketidaktahuan dan juga keahlian pembuat pesan phishing yang biasanya berisi ancaman jika tidak melakukan penggantian kredensial maka layanan digitalnya baik email, rekening bank atau akunnya akan dimatikan / diblokir.

- Menggunakan koneksi yang tidak aman seperti wifi gratisan yang tidak dienkripsi sehingga data yang ditransimisikan dapat disadap dan dibaca oleh pihak ketiga / penyedia layanan wifi. Alpa melindungi trafik koneksi dengan enkripsi seperti memastikan situs yang diakses sudah dienkripsi dengan baik https atau menambahkan perlindungan tambahan seperti mengakses layanan kantor dari rumah dengan menggunakan VPN.

Bagaimana melindungi dari pencurian kredensial?

- Pastikan antivirus yang anda gunakan memiliki perlindungan Identity Shield dimana

ketika mengunjungi situs dimana anda memasukkan kredensial, maka informasi kredensial tersebut akan dienkripsi sehingga sekalipun berhasil dicuri namun tidak akan bisa dibaca karena terenkripsi. - Hindari menggunakan Wifi yang tidak diketahui keamanannya, jika terpaksa menggunakan Wifi, biasakan mengaktifkan VPN sehingga semua komunikasi dari perangkat komputer yang menggunakan Wifi akan terenkripsi.

- Hindari menggunakan piranti lunak bajakan karena rentan disusupi oleh malware/ trojan.

- Untuk menghindari situs phishing, pastikan peramban anda sudah memiliki fitur Webroot Web Threat Shield yang akan mendeteksi dan mencegah anda menjadi korban phishing dan scam.

(asj/asj)