Foto: Vaksincom Foto: Vaksincom |

Satu OS dengan lebih dari satu miliar perangkat tentunya jumlah yang tidak main-main dan menggiurkan, baik yang ingin memanfaatkan dengan cara legal seperti membuat aplikasi, maupun penjahat cyber yang memanfaatkannya dengan cara-cara ilegal seperti membuat malware.

SCROLL TO CONTINUE WITH CONTENT

Infeksi dengan metode ini juga bisa diantisipasi dengan proteksi dari program antivirus yang andal seperti Dr Web Security Space for Android. Ibarat bermain sepakbola, pengguna Android sudah sadar kalau gawangnya (ponsel) diancam malware.

Baca juga: Antisipasi Skimming yang Jadi Momok ATM |

Tentunya, mereka sudah mempersiapkan diri dari serangan seperti melakukan backup dan enkripsi data penting secara teratur. Namun bagaimana kalau ancaman sudah datang bahkan sebelum ponsel tersebut sampai di tangan pembeli? Jadi, pertama kali dihidupkan, ponsel sudah mengandung malware yang terkandung di dalam source code OS ponsel tersebut.

RottenSys

Adalah RottenSys, malware yang menyamarkan dirinya sebagai aplikasi 'System WiFi Service', yang sudah terpasang pada jutaan ponsel sebelum sampai di tangan pembeli.

Mereknya pun tak tanggung-tanggung. Minimal enam merek ponsel yang beredar di Indonesia seperti Honor, Huawei, Xiaomi, Oppo, Vivo dan Samsung mengandung malware tersebut dan diduga dimasukkan oleh oknum ke ponsel pada salah satu proses distribusi di jaringan supplier.

Untuk menghindari deteksi, RottenSys tidak akan langsung menjalankan aksinya. Dia sendiri tidak mengandung konten jahat. Namun, RottenSys sudah dirancang untuk berkomunikasi dengan server kontrolnya untuk kemudian secara diam-diam mendownload dan menjalankan komponen baru yang telah dipersiapkan.

Dalam komponen baru ini terkandung malware yang telah dipersiapkan. Hal ini bisa

terjadi karena setting RottenSys secara default adalah 'DOWNLOAD_WITHOUT_NOTIFICATION' atau mendownload tanpa perlu persetujuan dan interaksi dari pemilik ponsel.

Menelusuri jaringan distribusi malware, kemungkinan besar RottenSys terkait dengan perusahaan China yang berbasis di Hangzhou, Tian Pai. Ini adalah jaringan distribusi pemasaran ponsel yang menawarkan layanan presales, kustomisasi serta layanan pelanggan grosiran.

Adapun merek yang dilayani adalah HTC, Samsung, Apple, Xiaomi, ZTE, Coolpad, Lenovo dan Huawei. Tian Pai mungkin tidak terkait secara langsung dengan kampanye malware tersebut dan bisa saja aksi tidak bertanggung jawab ini dilakukan oleh pihak ketiga. Namun yang dapat dipastikan adalah, malware ini dimasukkan ke dalam perangkat sebelum sampai ke toko.

Keuntungan Finansial dan Metode

Apa tujuan dari penyebaran RottenSys ini? Jawabannya tidak jauh-jauh, keuntungan finansial dari tampilan iklan baik dari impresi dan klik iklan.

Menurut penyelidikan yang dilakukan oleh tim sekuriti Checkpoint, setiap hari penghasilan iklan yang didapatkan oleh RottenSys lebih dari USD 10.000 atau sekitar Rp 137 juta.

Hal ini kemungkinan sudah menjadi bagian dari model bisnis di mana jaringan distribusi ponsel khusus pabrikan di China berani memberikan diskon besar atau harga yang sangat murah, bahkan tidak masuk akal dan tidak bisa dilawan oleh pesaingnya untuk membantu pemegang merek mendistribusikan produknya ke seluruh

dunia.

Baca juga: Silakan Dibaca, Tips Aman Transaksi di ATM |

Namun sebagai kompensasi dari harga yang sangat murah tersebut, pengguna akan

dikorbankan dan menjadi sasaran malware yang kemudian akan menampilkan iklan yang memberikan keuntungan finansial bagi pemilik jaringan malware yang diinjeksikan pada ponsel yang didistribusikan.

Selain menimbulkan kerugian menampilkan iklan, RottenSys akan mempengaruhi performa perangkat yang diinfeksinya dan juga menguras baterai perangkat sehingga menjadi boros.

Lebih parah lagi, RottenSys memiliki kemampuan untuk menginjeksikan botnet ke jutaan perangkat pintar yang dikontrolnya dan jika hal ini terjadi maka kerugian yang lebih besar mengancam para pemilik ponsel pintar yang telah menjadi korban RottenSys.

Bagaimana antisipasinya?

Untuk mengetahui apakah perangkat Android Anda mengandung RottenSys, Anda bisa memeriksa dengan cara:

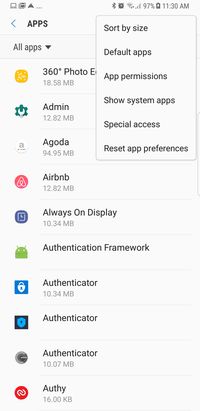

Masuk ke [Settings][Apps] lalu klik tiga titik di pojok kanan atas dan pilih [Show system apps] (lihat gambar 2)

Foto: Vaksincom Foto: Vaksincom |

Lalu scroll ke bawah dan cari apakah ada aplikasi dengan nama:

- com.android.yellowcalendarz (每日黄历)

- com.changmi.launcher (畅米桌面)

- com.android.services.securewifi (系统WIFI服务)

- com.system.service.zdsgt

Jika ada salah satu dari aplikasi tersebut di atas, segera uninstal. Proteksi perangkat Android Anda dengan antivirus yang andal dan dapat melindungi dari

infeksi RottenSys dan malware lainnya.

Apakah ancaman yang terjadi hanya RottenSys dan apakah hanya piranti dengan merek ternama saja yang terancam oleh Pre Installed malware? Kabar buruknya, ancaman ini tidak hanya terjadi pada pengguna smartphone ternama, smartphone merek lokal juga terdeteksi mengandung Pre Installed Malware.

Karena itu harap berhati-hati dan selalu lindungi perangkat anda dari ancaman malware dan keamanan terkini.

*Alfons Tanujaya aktif mendedikasikan waktu untuk memberikan informasi dan edukasi tentang malware dan sekuriti bagi komunitas IT Indonesia. (rns/rou)