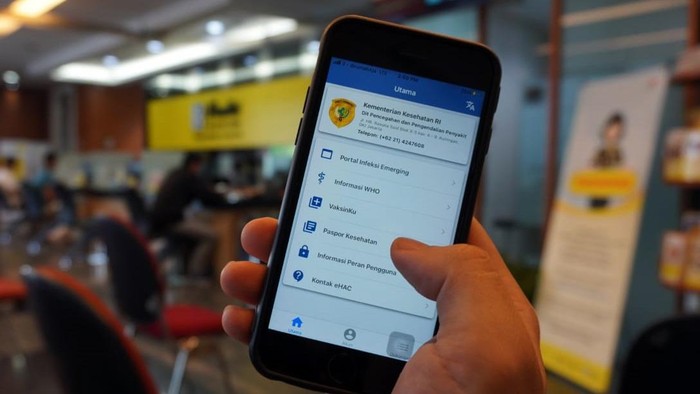

Aplikasi eHAC dilaporkan kebocoran data 1,3 juta penggunanya menurut vpnMentor. eHAC adalah singkatan dari Electronic - Health Alert Card, versi modern dari kartu manual yang dipakai dulu. Biasanya ada banyak penyebab data bocor.

Dikutip dari Inter Risk Thai, Rabu (1/9/2021) kebocoran bisa dari bentuk digital, hard copy (kertas), dan bahkan percakapan. Nah, ini adalah 17 kemungkinan cara data bisa bocor:

1. Instant Messaging (Peer-to-Peer)

SCROLL TO CONTINUE WITH CONTENT

Biasanya beberapa organisasi mempersilahkan karyawannya menggunakan platform seperti Skype atau Google Talk dan jaringan peer-to-peer (P2P).

2. Email

3. Web Mail

4. Web Logs/ Wikis

Wikipedia adalah situs web kolaboratif di mana setiap orang dapat menulis pemikiran, komentar, pendapat, dan mengedit topik tertentu. Tapi... situs ini dapat digunakan sebagai cara untuk melepaskan informasi rahasia, cukup dengan memasukkan informasi di blog. Namun, ini mungkin merupakan media yang lebih kecil kemungkinannya untuk membocorkan informasi rahasia karena kemungkinan besar dapat dilacak.

5. Sembunyi di koneksi SSL

6. Website berbahaya

7. Pencurian data oleh penyusup

Ada banyak cerita tentang pencurian informasi kartu kredit atau pembobolan elektronik lainnya ke sebuah perusahaan oleh penyusup. Cara ini memiliki perhatian yang luar biasa, karena resume berisi sejumlah besar informasi individu, termasuk informasi pribadi mereka atau bahkan rincian pihak ketiga. Serangan phishing atau rekayasa sosial dipercaya dapat digunakan oleh pencuri untuk mendapatkan data sensitif ini.

8. Malware

9. SQL Injection

SQL Injection adalah teknik injeksi kode yang dapat digunakan dalam berbagai cara untuk menyebabkan masalah serius. Dengan menggunakan injeksi SQL, penyerang dapat melewati otentikasi, mengakses, memodifikasi, dan menghapus data dalam database.

10. Phishing

11. Dumpster Diving (pengambilan data dari informasi yang didapatkan dari pembuangan hard copy yang tidak diolah dengan baik)

12. Pencurian secara langsung (lewat HP atau laptop dan dokumen yang dicuri langsung)

13. Storage

14. File Transfer Protocol (FTP)

15. Error pada keamanan

16. Kamera

17. Filter keamanan yang kurang aman pada database.

(ask/fay)