Seiring berjalannya waktu, ternyata ketekunan, keinginan untuk selalu berkembang dan menciptakan produk yang lebih baik, lebih efisien dan lebih murah membawa Toyota mampu menciptakan produk yang berkualitas dan bahkan hari ini mengalahkan Ford dan GM yang lebih dahulu memproduksi mobil.

Hal yang mirip terjadi pada ransomware GlobeImposter. Sesuai namanya, ransomware ini meniru ransomware Globe yang sudah pernah berhasil sebelumnya di tahun 2016.

SCROLL TO CONTINUE WITH CONTENT

Walaupun pada awalnya menjadi peniru Globe ransomware dan varian awalnya sempat dikalahkan oleh Emsisoft yang dekripsi untuk versi awal dari GlobeImposter ini disebarkan secara gratis di nomoreransom.org, kegigihan pembuat ransomware ini sangat tinggi dan ia membuat varian baru yang lebih baik setiap kali varian tersebut terdeteksi atau dikalahkan oleh antivirus.

Hal ini terbukti dari banyaknya varian yang dikeluarkan dan tercermin dari ekstensi baru yang digunakan setiap kali dia memperbaiki kode program dan melakukan serangan baru dari tahun 2016 sampai dengan tahun 2018.

Adapun nama ekstensi file yang dienkripsi GlobeImposter adalah sebagai berikut:

CRYPT, .PSCrypt, .FIX, .FIXI, nCrypt, .Virginlock, .keepcalm, .pizdec, .write_us_on_email, .write_on_email,

.write_me_[email], A1CRYPT, .hNcyrpt, .cryptall, .402, .4035, .4090, .4091, 452, .707, .725, .726, .911, .cryptch, .ocean, .nopasaran, .s1crypt, .scorp, .sea, .skunk , .3ncrypt3d, .707, .medal, .FIXI, .TROY, .VAPE,

.GRAF, .GORO, .MAKB, .HAPP, .BRT92, .HAIZ, .MORT, .MIXI, JEEP, .BONUM, .GRANNY, .LEGO, .RECT, .UNLIS, .ACTUM, .ASTRA, .GOTHAM, .PLIN, .paycyka, .vdul, .2cXpCihgsVxB3, .rumblegoodboy, .needkeys,

.needdecrypt, .bleep, .help, .zuzya, .f1crypt, .foste, .clinTON, .ReaGAN, .Trump, .BUSH, .C8B089F,

.decoder, .Uridzu, .f*ck, .Ipcrestore, .encen, .encencenc, .{email@aol.com BIT, [email@cock.li].arena, .waiting4keys, .black, .txt, .doc, .btc, .wallet, .lock, .FREEMAN, .apk, .crypted_yoshikada@cock_lu

(Yoshikada Decryptor), .crypted_zerwix@airmail_cc (Zerwix Decryptor), .suddentax, .XLS, .Nutella, .TRUE, TRUE1, .SEXY, .SEXY3, .SKUNK+, BUNNY+, .PANDA+, .ihelperpc, .irestorei, .STG, [.dsupport@protonmail.com]

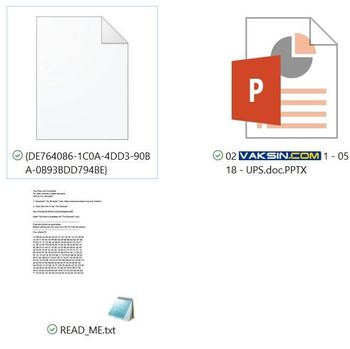

Serangan terbaru di akhir tahun 2018 yang terdeteksi Vaksincom adalah, ransomware ini mengenkripsi data komputer korbannya dan menambahkan ekstensi .pptx pada semua dokumen yang dienkripsi dan jika dibuka tentunya akan menjadi error karena file tersebut bukan file presentasi Powerpoint. (lihat gambar 1)

Gb 1. File yang dienkripsi GlobeImposter mendapatkan ekstensi .pptx Gb 1. File yang dienkripsi GlobeImposter mendapatkan ekstensi .pptx |

Menurut pantauan Vaksincom, aksi yang dilakukan oleh GlobeImposter terbagi dalam tiga fokus, yakni mengirimkan lampiran yang akan mengarahkan untuk mengunduh ransomware melalui email, mengeksploitasi RDP Remote Desktop Process, dan yang juga patut diwaspadai adalah menyerang melalui crack yang bukannya memberikan program bajakan pada pengunduhnya, sebaliknya melakukan instalasi ransomware dan mengenkripsi data komputer korban yang diinfeksinya.

Jika berhasil menjalankan aksinya maka GlobeImposter akan meninggalkan pesan readme di setiap direktori yang di enkripsinya seperti pada gambar 2 di bawah ini:

Gb 2. GlobeImposter meninggalkan pesan text Gb 2. GlobeImposter meninggalkan pesan text |

Permintaan uang tebusan dan alamat Bitcoin hanya bisa diakses menggunakan TOR browser khusus yang lebih sulit dilacak yang alamatnya sudah disiapkan dan ditampilkan pada file txt.

Jika alamat tersebut diakses, otomatis pesan ransomware akan ditampilkan dan korban memiliki waktu 48 jam untuk membayar uang tebusan sebesar lebih kurang USD 777 atau sekitar Rp 11,6 juta seperti gambar 3 di bawah ini:

Gb 3. Pesan GlobeImposter yang ditampilkan Gb 3. Pesan GlobeImposter yang ditampilkan |

Sampai saat ini, enkripsi GlobeImposter 2.0 belum dapat dipecahkan. Karena itu sangat disarankan bagi pengguna komputer baik yang menggunakan OS Windows, Mac atau menggunakan server Samba Linux untuk berhati-hati karena terancam oleh aksi GlobeImposter ini.

Terapkan ransomsecure seperti tidak melakukan Full Sharing, gunakan antivirus yang mampu melindungi dari aksi ransomware seperti Webroot yang memiliki teknologi Rollback dan backup selalu data penting secara teratur ke cloud.

*Alfons Tanujaya aktif mendedikasikan waktu untuk memberikan informasi dan edukasi tentang malware dan sekuriti bagi komunitas IT Indonesia. (rns/rns)