Dijelaskan Alfons Tanujaya, praktisi keamanan internet dari Vaksincom, akun Facebook yang menjadi korban phishing akan digunakan untuk melakukan tagging, posting link phishing ke FB group/page yang diikutinya guna menjaring lebih banyak lagi korban akun Facebook lain sekaligus juga digunakan untuk mencari keuntungan dengan menampilkan link iklan.

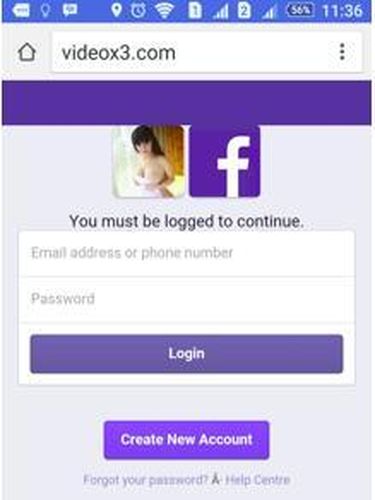

Di tahun 2015 aksi phishing ini tidak sulit diidentifikasi karena ia akan muncul dalam bentuk pop up.

|

Gambar 1: Phishing site pencuri password Facebook akhir 2015.

SCROLL TO CONTINUE WITH CONTENT

Dengan teknik baru iframe di FB page yang telah dipersiapkan dan dirancang sedemikian rupa, perubahan ini tidak kentara dan pengaksesnya akan tidak menyadari kalau tautan Facebook yang dikliknya tadi melakukan page forwarding ke situs lain di luar Facebook.

Seperti biasa tema konten akan dibuat tentunya sedemikian menariknya sehingga korbannya seperti kerbau dicocok hidung dan rela mengikuti apa saja yang diperintahkan. (lihat gambar 2)

|

Dengan uraian yang menggoda: OMG! Have you ever seen the video of Miss Colombia have s@x with her boyfriend … watch the video quickly before it deleted

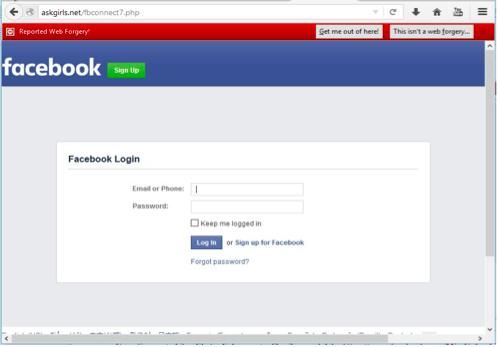

Dimana jika tautan tersebut diklik ia akan membuka FB page Miss Columbia yang telah dipersiapkan (lihat gambar 3), namun page tersebut akan segera di-forward untuk membuka ke page lain untuk meminta kredensial Facebook Anda di https://askgi*ls.net/fbconnect7.php. (lihat gambar 4)

|

|

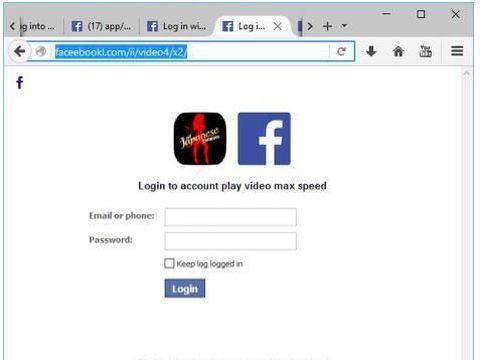

Menurut Alfons, proses web forwarding ini berjalan secara otomatis dan jika tidak memperhatikan dengan seksama maka user akan mengira bahwa situs phishing ini memang benar dari Facebook. Lab Vaksincom juga menemui versi yang lebih canggih lagi dimana situs phisher yang digunakan untuk web forward bukan saja memiliki tampilan yang mirip dengan Facebook tetapi juga memiliki nama domain yang sangat mirip yaitu https://faceebookl.com (lihat gambar 5)

|

Porno dan Terorisme

Salah satu kunci keberhasilan malware adalah rekayasa sosial yang menarik. Terkadang malware yang biasa-biasa saja, namun memiliki rekayasa sosial yang canggih malah lebih berhasil dari malware lain yang lebih canggih namun tidak didukung rekayasa sosial yang memikat.

"Phisher ini menggunakan banyak tema guna menarik calon korbannya seperti konten klasik yang diminati banyak pengguna internet, pornografi dengan judul 'Video hot girl Manila beautiful in hotel' (lihat gambar 6), meskipun sebenarnya gambar yang digunakan kemungkinan adalah gambar AV Idol Jepang," lanjutnya.

|

Selain itu konten perang dan terorisme juga digunakan pada posting dengan judul: (video) In the fight against terorism, the Syrian army has freed Sheikh Maskin, a strategic town in the province of Deraa.

|

Gambar 7: Rekayasa sosial dengan konten terorisme dan perang di Siria juga digunakan oleh pembuat malware.

Dimana tautan yang diberikan, ditandaskan Alfons, jika diklik akan melakukan auto forward ke alamat situs phishing seperti pada gambar 5 di atas. (ash/fyk)